Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie Bedrohungen der Cybersicherheit schnell erkennen und Sicherheitsvorfälle verhindern.

Als Teil Ihres zentralen Sicherheitsplans und zur Einhaltung von Sicherheitsrichtlinien ist Paessler PRTG eine zuverlässige Ergänzung zu eigenständigen Netzwerksicherheits-Tools. Unsere umfassende Monitoring-Software bietet eine doppelte Schutzschicht, indem sie in Echtzeit arbeitet, Unregelmäßigkeiten und Bedrohungen schnell erkennt und Ihr Netzwerk sicher hält.

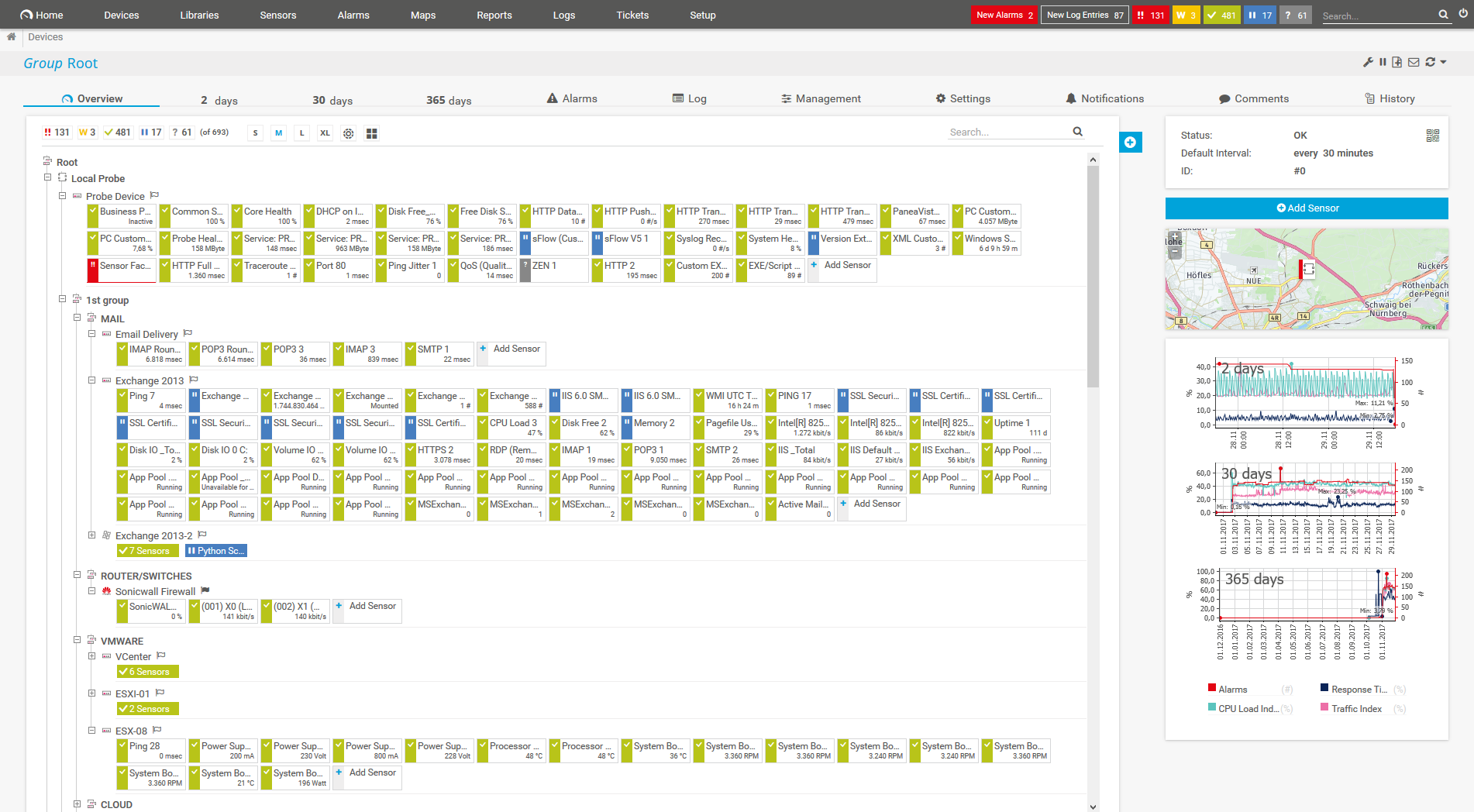

Sie müssen nicht mit mehreren Monitoring-Tools gleichzeitig jonglieren. Das zentrale Dashboard von PRTG verschafft Ihnen den nötigen Überblick - auf einen Blick.

Behalten Sie nicht nur sicherheitsrelevante Netzwerkdaten und Geräte, sondern auch andere Dienste und Prozesse in Ihrer gesamten IT-Umgebung stets im Blick.

Stellen Sie sicher, dass die für die Sicherheit Ihres Netzwerks wichtige Hard- und Software rund um die Uhr verfügbar ist und funktioniert.

PRTG überwacht alle Ihre Netzwerkgeräte und -anwendungen rund um die Uhr, einschließlich Firewalls, Ports, Router, Switches, VPN-Verbindungen, Antivirensoftware und mehr.

Die integrierte Alarmfunktion von PRTG ist vollständig anpassbar. Wählen Sie Ihre eigenen Warn- und Fehlerschwellenwerte und wie Sie informiert werden möchten.

Sobald PRTG verdächtige Aktivitäten oder ungewöhnliche Datenverkehrsmuster in Ihrem Netzwerk feststellt, werden Sie per SMS, E-Mail, In-App-Push-Benachrichtigung und anderen Methoden alarmiert.

Jeder PRTG-Sensor ist mit einem "ungewöhnlichen" Sensorstatus ausgestattet und schlägt automatisch Alarm, wenn Werte auftauchen, die mit früheren Werten nicht übereinstimmen.

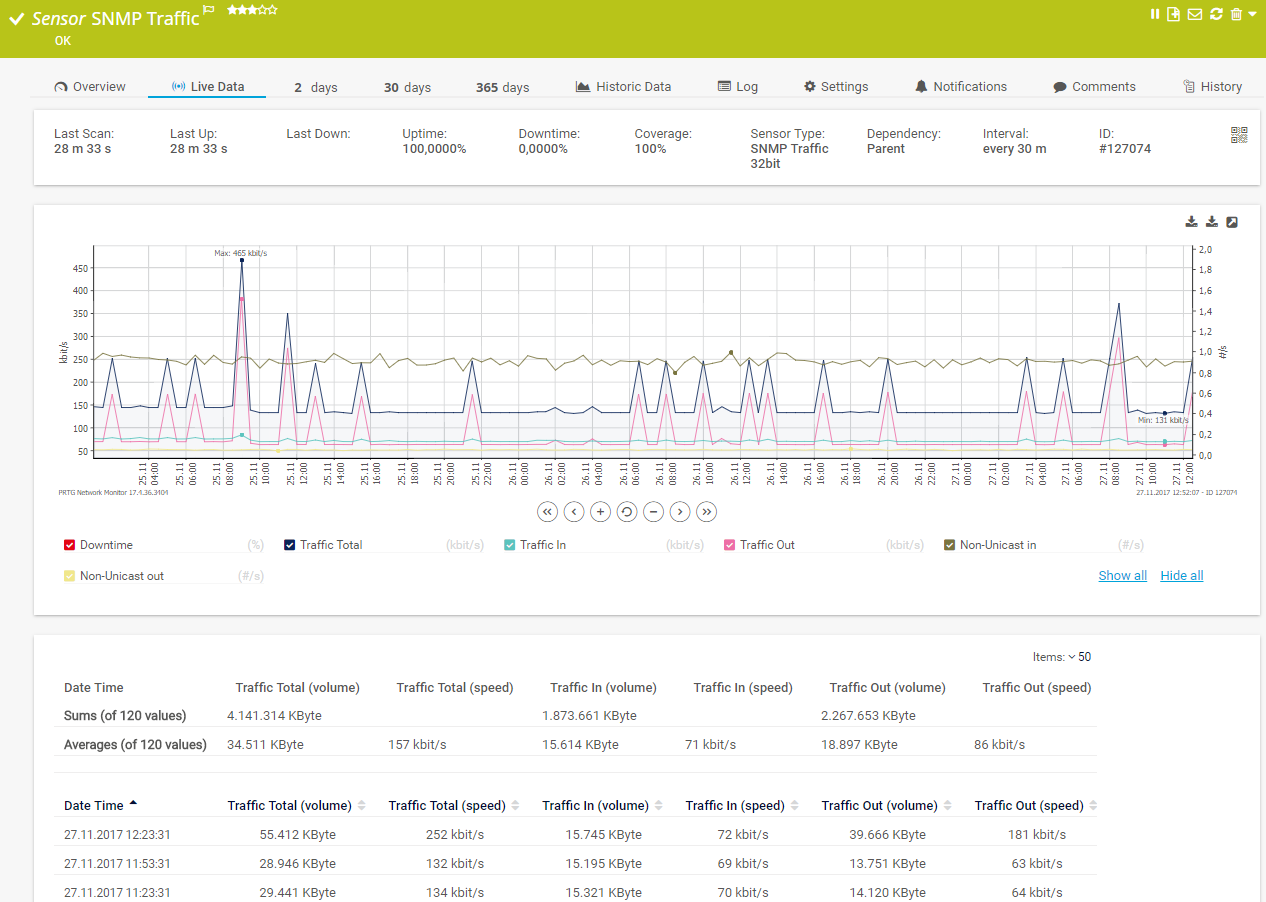

Solche Werte können auf Sicherheitsprobleme hindeuten - der Vergleich und die Analyse mit den historischen Daten von PRTG hilft Ihnen, potenzielle Bedrohungen und Schwachstellen effizienter zu beheben.

Diagnostizieren Sie Netzwerkprobleme, indem Sie die Verfügbarkeit und Leistung von sicherheitsrelevanter Hardware und Software kontinuierlich überwachen. Zeigen Sie den Update-Status, ungewöhnliche Aktivitäten, Netzwerkverkehrsströme, Engpässe, unautorisierte Zugriffe und andere wichtige Metriken zur Erkennung von Bedrohungen in Echtzeit an. Visualisieren Sie Monitoring-Daten in übersichtlichen Diagrammen und Dashboards, um Probleme leichter zu erkennen. Verschaffen Sie sich den Überblick, den Sie für die Fehlersuche bei allen Arten von Cybersicherheitsproblemen in Ihrem Netzwerk benötigen.

Ansicht des Gerätebaums des gesamten Monitoring-Setups

Benutzerdefiniertes PRTG Dashboard für die Überwachung der gesamten IT-Infrastruktur

Live-Diagramm der Verkehrsdaten in PRTG

PRTG enthält mehr als 250 vorkonfigurierte Sensortypen für die Überwachung Ihrer gesamten On-Premises-, Cloud- und Hybrid-Cloud-Umgebung. Sehen Sie sich unten einige Beispiele an!

Eine Liste aller verfügbaren Sensoren finden Sie im PRTG Manual.

Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie Bedrohungen der Cybersicherheit schnell erkennen und Sicherheitsvorfälle verhindern.

PRTG ist in wenigen Minuten eingerichtet und kann auf einer Vielzahl von mobilen Geräten genutzt werden.

„Ein ausgezeichnetes Tool für detaillierte Überwachungen. Alarme und Benachrichtigungen funktionieren perfekt. Geräte können leicht hinzugefügt werden, und die Ersteinrichtung der Server ist sehr einfach. ...ein unbedenklicher Kauf, wenn es um das Monitoring großer Netzwerke geht.“

Durch die Zusammenarbeit mit innovativen Anbietern integrieren wir PRTG mit den Lösungen unserer Partner und schaffen so maximale Benutzerfreundlichkeit.

Einfache Integration von Axis, die eine der vollständigsten und zuverlässigsten Produktreihen und Support für Video-Management-Software bieten.

Durch die Kombination von PRTGs umfangreichen Monitoring-Features mit IP Fabrics automatisierter Netzwerksicherung verbessert sich Ihre Netzwerksichtbarkeit und -zuverlässigkeit.

Mit ScriptRunner integriert Paessler eine leistungsstarke Lösung zur Script-Automatisierung in PRTG Network Monitor. ScriptRunner bildet alle Tätigkeiten und Prozesse rund um die PowerShell ab.

Benachrichtigungen in Echtzeit bedeuten eine schnellere Fehlerbehebung, so dass Sie handeln können, bevor ernstere Probleme auftreten.

Netzwerk-Monitoring-Software – Version 25.3.110.1313 (27.08.2025)

Download für Windows und cloudbasierte Version PRTG Hosted Monitor verfügbar

Englisch, Deutsch, Spanisch, Französisch, Portugiesisch, Niederländisch, Russisch, Japanisch und vereinfachtes Chinesisch

Netzwerkgeräte, Bandbreite, Server, Anwendungen, virtuelle Umgebungen, Remote-Systeme, IoT und mehr

Wählen Sie das für Sie optimale Abonnement von PRTG Network Monitor

Netzwerksicherheit bezieht sich auf die Praktiken, Richtlinien und Technologien, die zum Schutz der Integrität, Vertraulichkeit und Verfügbarkeit eines Netzwerks und seiner Daten vor unbefugtem Zugriff, Missbrauch oder Schaden eingesetzt werden. Sie umfasst eine breite Palette von Maßnahmen, die sowohl die Hardware- und Softwarekomponenten eines Netzwerks als auch die über das Netzwerk übertragenen Daten schützen sollen.

Die Netzwerksicherheit ist entscheidend für den Schutz sensibler Daten, die Aufrechterhaltung des Vertrauens von Kunden und Nutzern und die Gewährleistung des kontinuierlichen Betriebs von geschäftlichen und privaten Netzwerken. Da sich die Cyber-Bedrohungen ständig weiterentwickeln, sind robuste Netzsicherheitsmaßnahmen für die Abwehr immer raffinierterer Angriffe unerlässlich.

Zu den gängigen Netzsicherheitsmaßnahmen gehören:

Network Security Monitoring (NSM) umfasst die kontinuierliche Überwachung eines Netzwerks, um potenzielle Sicherheitsbedrohungen, Schwachstellen und anormales Verhalten in Echtzeit zu erkennen und darauf zu reagieren. Sie ist eine wichtige Komponente einer umfassenderen Sicherheitsstrategie, die Unternehmen dabei hilft, ihre Netzwerke vor Angriffen und unbefugtem Zugriff zu schützen.

Zu den wichtigsten Komponenten von Monitoring-Tools für die Netzwerksicherheit (NSM-Tools) wie Paessler PRTG gehören:

In PRTG sind „Sensoren“ die grundlegenden Monitoring-Elemente. Ein Sensor überwacht in der Regel einen Messwert in Ihrem Netzwerk, z.B. den Traffic eines Switchports, die CPU-Last eines Servers oder den freien Speicherplatz auf einer Festplatte. Im Durchschnitt benötigen Sie etwa 5-10 Sensoren pro Gerät oder einen Sensor pro Switch-Port.

Paessler hat in über 600 IT-Abteilungen weltweit Tests durchgeführt, um ihre Netzwerk-Monitoring-Software noch besser auf die Bedürfnisse von Sysadmins abzustimmen. Das Ergebnis der Umfrage: Über 95 % der Teilnehmer würden PRTG weiterempfehlen – oder haben es bereits getan.

Paessler PRTG läuft in Unternehmen jeder Größe. Sysadmins lieben PRTG, weil die Software ihren Arbeitsalltag sehr erleichtert.

Bandbreite, Server-Auslastung, virtuelle Umgebungen, Webseiten oder VoIP-Services – mit PRTG behalten Sie den Überblick über Ihr gesamtes Netzwerk.

Jeder hat andere Anforderungen an sein Monitoring. Deshalb können Sie PRTG kostenlos testen.