Les alertes personnalisées et la visualisation des données vous permettent d'identifier rapidement les menaces de cybersécurité et de prévenir les incidents de sécurité.

Dans le cadre de votre plan de sécurité central et de votre conformité en matière de sécurité, Paessler PRTG constitue un complément fiable aux outils de sécurité réseau autonomes. Notre logiciel de supervision réseau complet ajoute une double couche de protection en travaillant en temps réel pour identifier rapidement les irrégularités et les menaces et maintenir la sécurité de votre réseau.

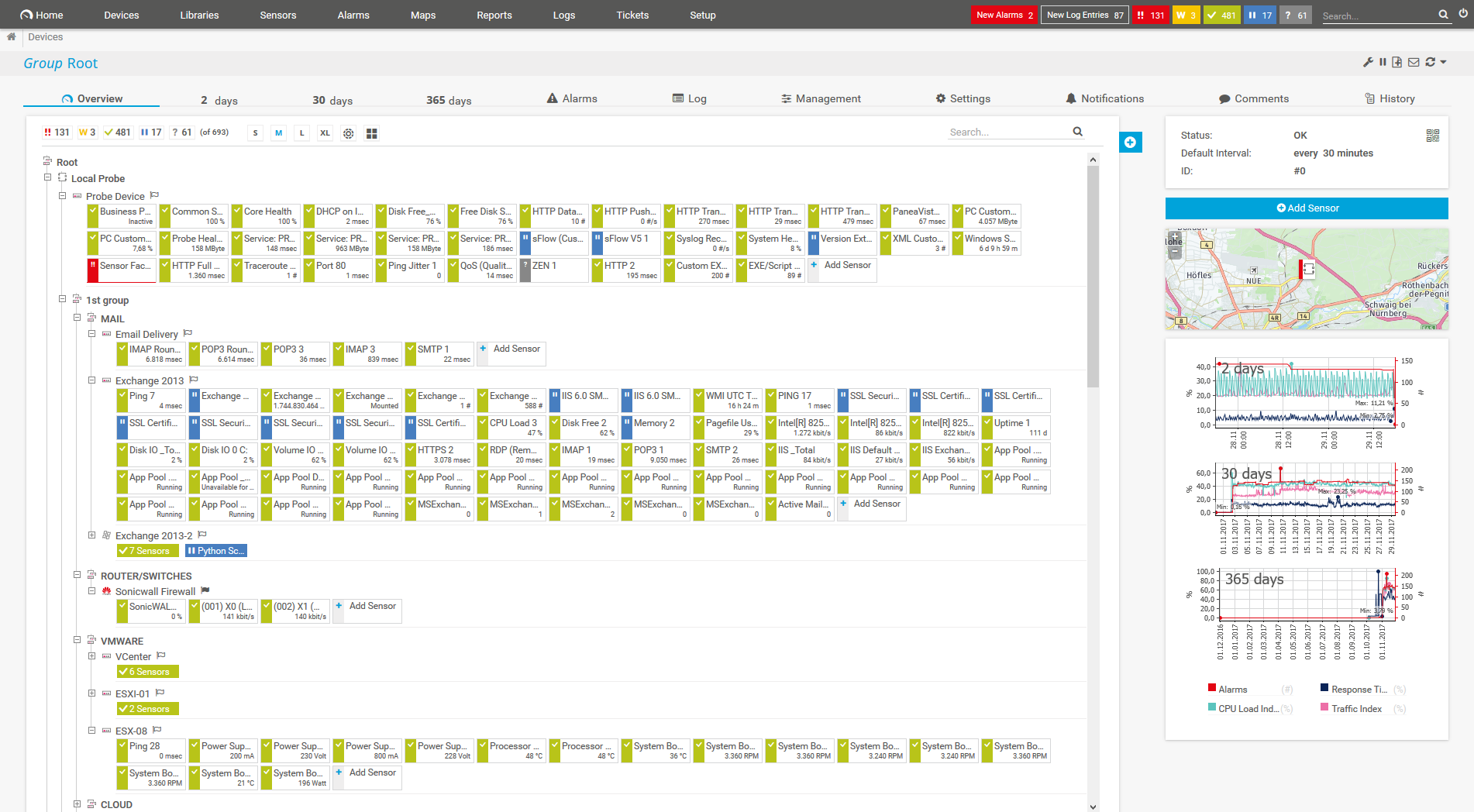

Inutile de jongler avec plusieurs outils de supervision à la fois. Le tableau de bord central de PRTG vous offre la Vue d'ensemble dont vous avez besoin - d'un seul coup d'œil.

Gardez un œil constant non seulement sur les données et les appareils réseau importants pour la sécurité, mais aussi sur les autres services et processus de l'ensemble de votre environnement IT.

Assurez-vous que le matériel et les logiciels importants pour la sécurité de votre réseau sont disponibles et fonctionnent en permanence.

PRTG supervise tous les appareils et applications de votre réseau 24/7, y compris les pare-feux, les ports, les routeurs, les commutateurs, les connexions VPN, les logiciels antivirus, etc.

La fonction d'alarmes intégrée à PRTG est entièrement personnalisable. Choisissez vos propres valeurs de seuil d' avertissement et d'erreur, ainsi que la manière dont vous souhaitez être informé.

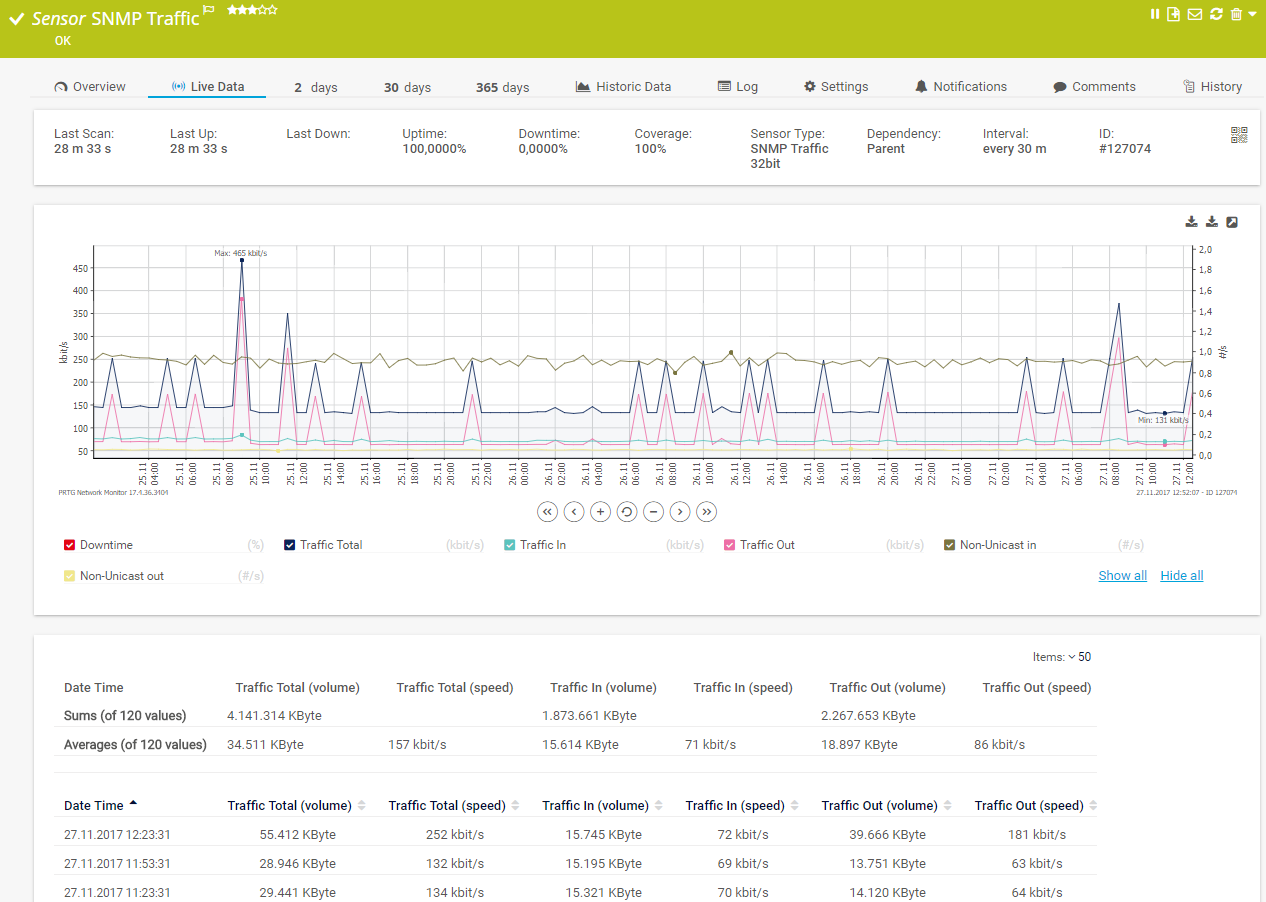

Dès que PRTG détecte une activité suspecte ou des schémas de trafic inhabituels sur votre réseau, il vous alerte par SMS, par email, par notification push in-app et par d'autres méthodes.

Chaque capteur PRTG est doté d'un état " inhabituel " et sonnera automatiquement l'alarme en cas d'apparition de valeurs incohérentes par rapport aux précédentes.

Ces valeurs peuvent être révélatrices de problèmes de sécurité - en les comparant et en les analysant avec les données historiques de PRTG, vous pourrez dépanner plus efficacement les menaces et vulnérabilités potentielles.

Diagnostiquez les problèmes de réseau en suivant en permanence la disponibilité et les performances du matériel et des logiciels liés à la sécurité. Affichez l'état des mises à jour, les activités inhabituelles, les flux de trafic réseau, les goulets d'étranglement, les accès non autorisés et d'autres mesures clés pour la détection des menaces en temps réel. Visualisez les données de supervision dans des graphiques et des tableaux de bord clairs afin d'identifier plus facilement les problèmes. Obtenez la Vue d'ensemble dont vous avez besoin pour dépanner toutes sortes de problèmes de cybersécurité dans votre réseau.

Arborescence des équipements de la configuration complète de supervision

Tableau de bord PRTG personnalisé pour garder un œil sur l'ensemble de l'infrastructure IT

Graphique des données de trafic en direct dans PRTG

PRTG est livré avec plus de 250 types de capteurs natifs pour superviser l'ensemble de votre environnement sur site, dans le cloud et dans le cloud hybride dès sa sortie de l'emballage. Découvrez quelques exemples ci-dessous !

Consultez le Manuel de PRTG pour obtenir la liste de tous les types de capteurs disponibles.

Les alertes personnalisées et la visualisation des données vous permettent d'identifier rapidement les menaces de cybersécurité et de prévenir les incidents de sécurité.

PRTG se configure en quelques minutes et peut être utilisé sur une grande variété d'appareils mobiles.

« Un excellent outil pour superviser un réseau sous toutes les coutures. Les alarmes et les notifications fonctionnent à merveille. L’intégration des périphériques à surveiller est un jeu d’enfant, et l’installation du serveur est tout aussi simple. Bref, un produit à recommander à tous ceux qui veulent superviser un environnement informatique de grande envergure. »

En s'associant à des fournisseurs informatiques innovants, Paessler libère des synergies afin de créer des avantages nouveaux et supplémentaires pour ses clients.

Axis propose l'un des portefeuilles de produits les plus complets et les plus fiables, un réseau professionnel étendu et un support d'intégration complet pour les logiciels de gestion vidéo.

L'association de l'ensemble des fonctionnalités de supervision de PRTG et de l'assurance réseau automatisée d'IP Fabric crée un nouveau niveau de visibilité et de fiabilité du réseau.

Avec ScriptRunner, Paessler intègre une puissante plateforme d'automatisation des événements dans PRTG Network Monitor.

Grâce aux notifications en temps réel, le dépannage est plus rapide, ce qui vous permet d'agir avant que des problèmes plus graves ne surviennent.

Logiciel de supervision réseau – Version 25.3.110.1313 (August 27, 2025)

Téléchargement pour Windows et version basée sur le cloud PRTG Hosted Monitor disponible

Anglais, allemand, espagnol, français, portugais, néerlandais, russe, japonais et chinois simplifié

Appareils réseau, bande passante, serveurs, applications, environnements virtuels, systèmes distants, IoT, etc.

La sécurité des réseaux fait référence aux pratiques, politiques et technologies utilisées pour protéger l'intégrité, la confidentialité et la disponibilité d'un réseau et de ses données contre tout accès non autorisé, toute utilisation abusive ou tout dommage. Elle englobe un large éventail de mesures destinées à protéger les composants matériels et logiciels d'un réseau, ainsi que les données qui y sont transmises.

La sécurité des réseaux est essentielle pour protéger les données sensibles, maintenir la confiance des clients et des utilisateurs et assurer le fonctionnement continu des réseaux professionnels et personnels. Les cybermenaces ne cessant d'évoluer, des mesures de sécurité des réseaux robustes sont essentielles pour se défendre contre des attaques de plus en plus sophistiquées.

Les mesures de sécurité réseau les plus courantes sont les suivantes :

La supervision de la sécurité des réseaux (NSM) implique l'observation continue d'un réseau afin de détecter et de répondre aux menaces de sécurité potentielles, aux vulnérabilités et aux comportements anormaux en temps réel. IT est un élément essentiel d'une stratégie de sécurité plus large qui aide les organisations à protéger leurs réseaux contre les attaques et les accès non autorisés.

Les principaux composants des outils de supervision de la sécurité des réseaux (outils NSM) tels que Paessler PRTG sont les suivants :

Dans PRTG, les « capteurs » sont les éléments de base de la supervision. Un capteur surveille généralement une valeur mesurée dans votre réseau, par exemple, le trafic d'un port sur un switch, la charge CPU d'un serveur ou l'espace libre d'un disque. En moyenne, vous avez besoin de 5 à 10 capteurs par équipement ou d'un capteur par port de switch.

Paessler a mené des essais dans plus de 600 départements informatiques du monde entier afin d'adapter son logiciel de supervision réseau aux besoins des administrateurs. Dans le cadre de l'étude, plus de 95 % des participants ont indiqué qu'ils recommanderaient volontiers PRTG ou l'avaient déjà fait.

Paessler PRTG est utilisé par des entreprises de toutes tailles. Les administrateurs systèmes apprécient PRTG parce qu'il simplifie leur travail.

Bande passante, serveurs, environnements virtuels, sites Internet, services VoIP – PRTG supervise l'ensemble de votre réseau.

Chaque utilisateur a des besoins de supervision différents. C'est pourquoi nous vous laissons essayer PRTG gratuitement. Démarrez maintenant un essai.