Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie Datenlecks und andere Sicherheitsbedrohungen schnell erkennen und verhindern.

Der Schutz vor Datenschutzverletzungen beruht auf einer Vielzahl von Werkzeugen und Strategien: Firewalls, sichere Passwörter, Antivirensoftware und Intrusion Detection Systeme sind nur einige Beispiele für Konzepte zur Bekämpfung von Datenschutzverletzungen durch Ransomware, Angriffe auf die Lieferkette und andere Netzwerke oder die Übernahme von Konten. Neben all diesen Maßnahmen ist ein umfassendes Monitoring der Infrastruktur erforderlich.

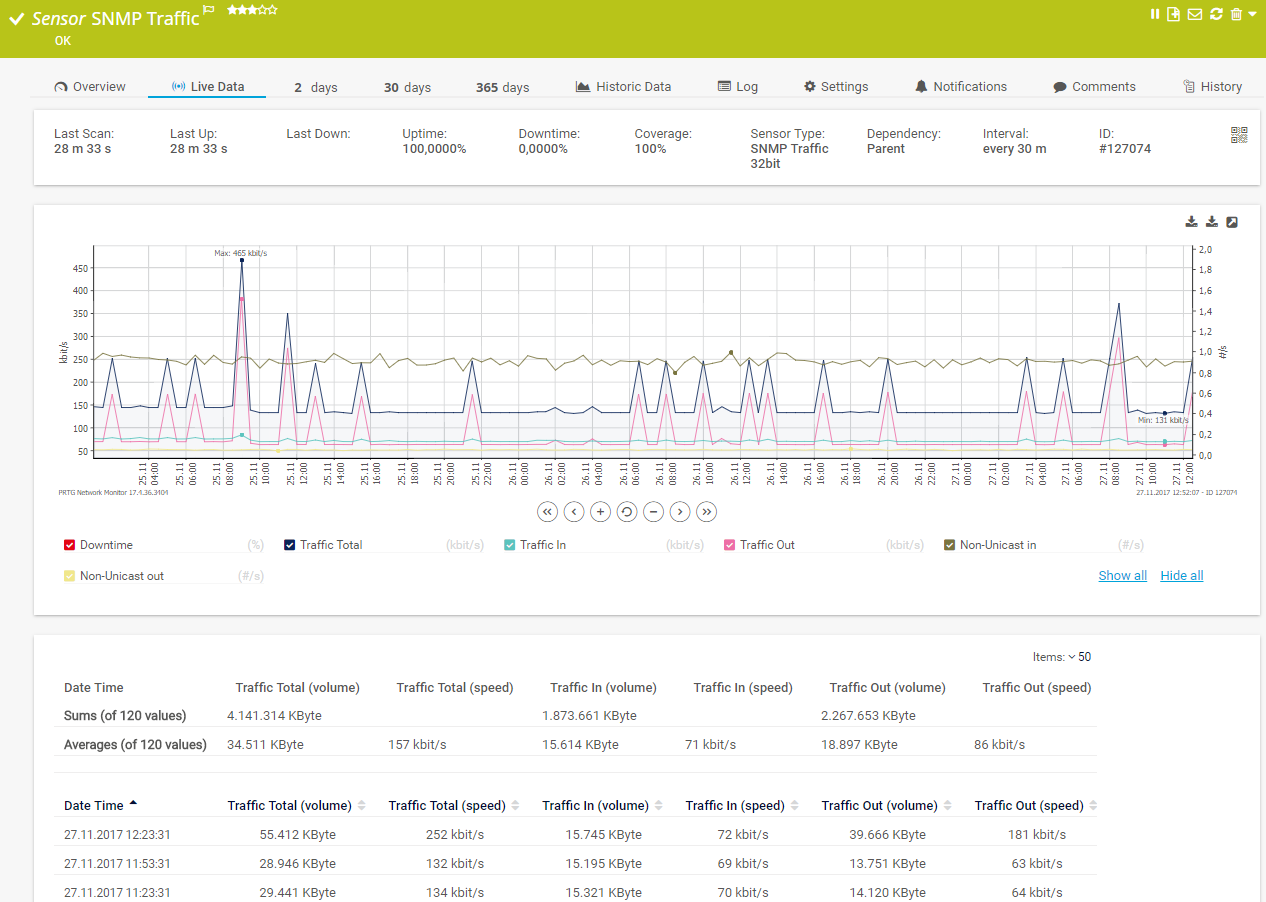

Ungewöhnlicher Netzwerkverkehr, wie plötzliche Spitzen oder unerklärliche Engpässe, sind ein guter Indikator für verdächtige Aktivitäten in Ihrem Netzwerk.

Mit PRTG können Sie Protokolle wie SNMP, Flow und andere nutzen, um die Nutzung der Bandbreite in Echtzeit zu überwachen und potenzielle Cyberangriffe zu erkennen, während sie stattfinden.

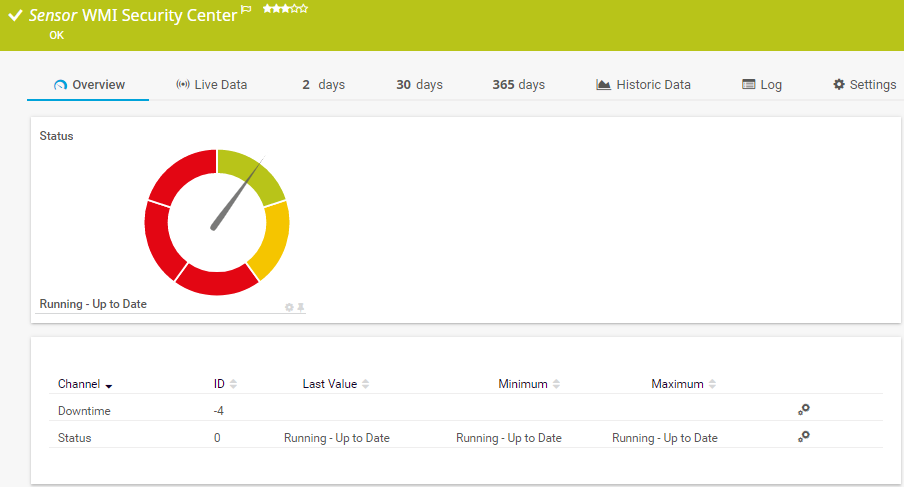

Der Schutz vor Datenschutzverletzungen ist nur so gut wie die Cybersicherheits-Tools, die ihn bieten. Wenn also Ihre Firewalls, Antivirensoftware oder andere Sicherheitsendpunkte ausfallen, ist Ihr Netzwerk gefährdet.

Mit PRTG können Sie Ihre Sicherheitsmaßnahmen ständig überwachen und erhalten sofortige Warnungen, wenn sie nicht ordnungsgemäß funktionieren.

Selbst mit den besten Netzwerksicherheitslösungen und -tools besteht immer die Möglichkeit, dass Hacker einen Weg hinein finden. Wenn Sie Opfer eines Angriffs geworden sind und den Schaden untersuchen wollen, sind historische Monitoring-Daten der Schlüssel.

PRTG speichert Monitoring-Daten über einen längeren Zeitraum und gibt Ihnen die Möglichkeit, Ereignisse und Aktivitäten nachzuvollziehen, um Ihre Threat Intelligence zu verbessern.

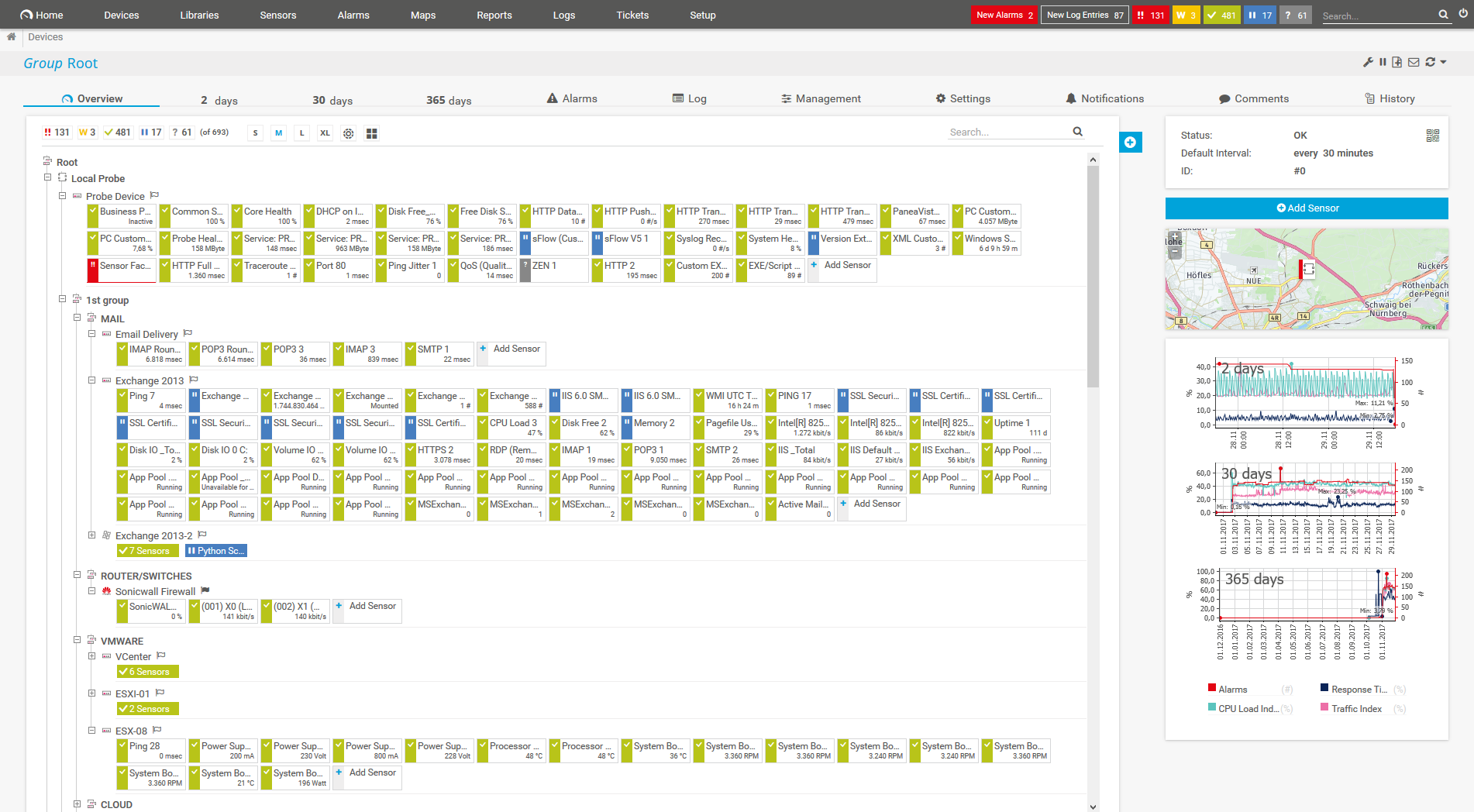

Diagnostizieren Sie Netzwerkprobleme, indem Sie den Zustand und die Sicherheit Ihres Netzwerks kontinuierlich überwachen. Zeigen Sie den Status Ihrer Sicherheitshardware und -software sowie andere wichtige Metriken in Echtzeit an. Visualisieren Sie Monitoring-Daten in übersichtlichen Diagrammen und Dashboards, um Probleme leichter zu erkennen. Verschaffen Sie sich den Überblick, den Sie zur Behebung potenzieller Netzwerkschwachstellen benötigen.

Ansicht des Gerätebaums des gesamten Monitoring-Setups

WMI Security Center Sensor Übersicht

Live-Diagramm der Verkehrsdaten in PRTG

Konfigurieren Sie PRTG so, dass es bei Anomalien, die auf eine Cyber-Bedrohung hindeuten könnten, auf der Grundlage individuell definierter Schwellenwerte sofort einen Alarm auslöst. Dank anpassbarer Benachrichtigungen können Sie per Push-Benachrichtigung, E-Mail, SMS und auf viele andere Arten alarmiert werden.

Mit den interaktiven Dashboards und Netzwerk Maps von PRTG können Sie Cybersecurity-Informationen auf unterschiedliche Weise darstellen, so dass Ihre Teams die benötigten Daten schnell und einfach abrufen können. Sie können sich das Gesamtbild ansehen oder einzelne Geräte oder Systeme aufschlüsseln - es liegt ganz bei Ihnen.

Bei der Verhinderung von Datenschutzverletzungen geht es nicht nur darum, verdächtige Aktivitäten zu erkennen. Es geht darum, Ihr Netzwerk und alles darin wirklich zu verstehen. Nur so können Sie wissen, wo mögliche Schwachstellen liegen. PRTG verschafft Ihnen mit einem umfassenden Netzwerk Monitoring den Überblick über alles.

PRTG enthält mehr als 250 vorkonfigurierte Sensortypen für die Überwachung Ihrer gesamten On-Premises-, Cloud- und Hybrid-Cloud-Umgebung. Sehen Sie sich unten einige Beispiele an!

Eine Liste aller verfügbaren Sensoren finden Sie im PRTG Manual.

Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie Sicherheitsbedrohungen wie Datenlecks schnell erkennen und verhindern.

PRTG ist in wenigen Minuten eingerichtet und kann auf einer Vielzahl von mobilen Geräten genutzt werden.

Durch die Zusammenarbeit mit innovativen Anbietern integrieren wir PRTG mit den Lösungen unserer Partner und schaffen so maximale Benutzerfreundlichkeit.

Einfache Integration von Axis, die eine der vollständigsten und zuverlässigsten Produktreihen und Support für Video-Management-Software bieten.

Sicherheit ist ein Kernthema in der IT. Ein entscheidender Faktor für eine sichere Infrastruktur ist eine verlässliche Zugangskontrolle.

Zusammen mit PRTG ermöglicht Rhebo ein Rundum-Monitoring von IT- und Industrieumgebungen. Von Condition Monitoring über Anomalieerkennung bis hin zu Angriffserkennung.

Benachrichtigungen in Echtzeit bedeuten eine schnellere Fehlerbehebung, so dass Sie handeln können, bevor schwerwiegendere Probleme auftreten.

Netzwerk-Monitoring-Software – Version 25.3.110.1313 (27.08.2025)

Download für Windows und cloudbasierte Version PRTG Hosted Monitor verfügbar

Englisch, Deutsch, Spanisch, Französisch, Portugiesisch, Niederländisch, Russisch, Japanisch und vereinfachtes Chinesisch

Netzwerkgeräte, Bandbreite, Server, Anwendungen, virtuelle Umgebungen, Remote-Systeme, IoT und mehr

Wählen Sie das für Sie optimale Abonnement von PRTG Network Monitor

Eine Datenschutzverletzung ist ein Sicherheitsvorfall, bei dem Cyberkriminelle und Hacker Zugang zu vertraulichen oder sensiblen Daten wie Kreditkartendaten, persönlichen Identitätsdaten usw. erlangen. Datenschutzverletzungen können z. B. durch Cyberangriffe oder Malware verursacht werden. Die kompromittierten Daten können dann für betrügerische Aktivitäten oder Identitätsdiebstahl missbraucht oder im Dark Web verkauft werden, wodurch Einzelpersonen und Unternehmen Schaden entstehen kann.

Datenschutzverletzungen können durch die Umsetzung einer umfassenden Cybersicherheitsstrategie verhindert werden, die mehrere Schutzebenen umfasst. Dazu gehören eine starke Verschlüsselung sensibler Daten, regelmäßige Software-Updates, Patch-Management, eine strenge Kontrolle der Datensicherheit, Mitarbeiterschulungen zu bewährten Verfahren im Bereich der Cybersicherheit sowie regelmäßige Sicherheitsaudits und Penetrationstests.

Darüber hinaus können Software-Lösungen wie Intrusion-Detection-Systeme und Lösungen zur Überwachung der Infrastruktur eingesetzt werden, um potenzielle Anzeichen eines Eindringens zu erkennen.

PRTG kann zwar nicht als Ersatz für ein Intrusion Detection System verwendet werden, verfügt aber über viele Funktionen, die zum Schutz vor Cyberangriffen beitragen:

In PRTG sind „Sensoren“ die grundlegenden Monitoring-Elemente. Ein Sensor überwacht in der Regel einen Messwert in Ihrem Netzwerk, z.B. den Traffic eines Switchports, die CPU-Last eines Servers oder den freien Speicherplatz auf einer Festplatte. Im Durchschnitt benötigen Sie etwa 5-10 Sensoren pro Gerät oder einen Sensor pro Switch-Port.

Paessler hat in über 600 IT-Abteilungen weltweit Tests durchgeführt, um ihre Netzwerk-Monitoring-Software noch besser auf die Bedürfnisse von Sysadmins abzustimmen. Das Ergebnis der Umfrage: Über 95 % der Teilnehmer würden PRTG weiterempfehlen – oder haben es bereits getan.

Paessler PRTG läuft in Unternehmen jeder Größe. Sysadmins lieben PRTG, weil die Software ihren Arbeitsalltag sehr erleichtert.

Bandbreite, Server-Auslastung, virtuelle Umgebungen, Webseiten oder VoIP-Services – mit PRTG behalten Sie den Überblick über Ihr gesamtes Netzwerk.

Jeder hat andere Anforderungen an sein Monitoring. Deshalb können Sie PRTG kostenlos testen.