Las alertas personalizadas y la visualización de datos le permiten identificar y prevenir rápidamente fugas de datos y otras amenazas a la seguridad.

La prevención de filtraciones de datos se basa en múltiples herramientas y estrategias: cortafuegos, contraseñas seguras, software antivirus y sistemas de detección de intrusiones son sólo algunos ejemplos de conceptos para combatir las filtraciones de datos a través de ransomware, ataques a la cadena de suministro y otros ataques a la red, o tomas de control de cuentas, por ejemplo. Y al lado de todos ellos está el monitoreo integral de la infraestructura.

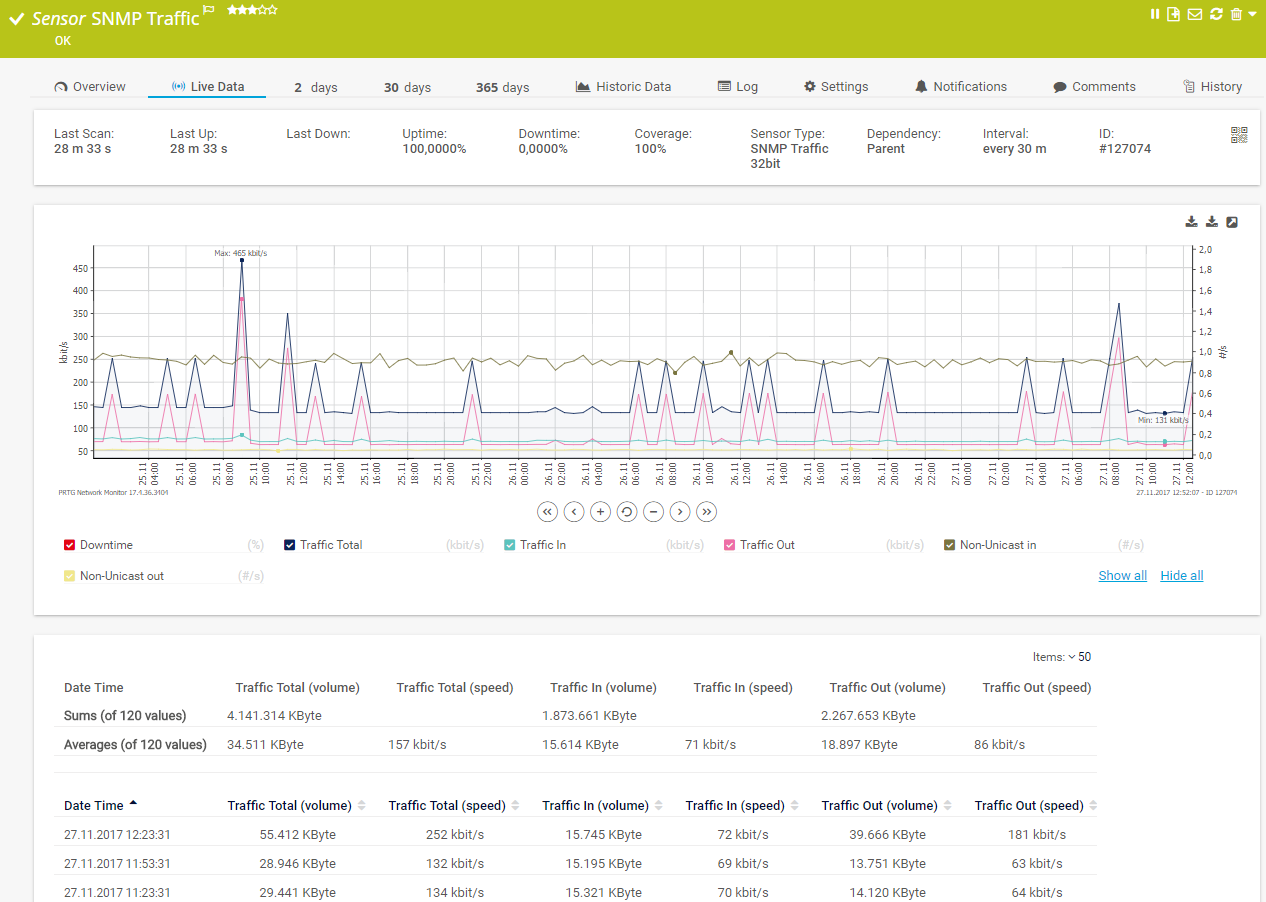

El tráfico de red inusual, como picos repentinos o cuellos de botella inexplicables, son un buen indicador de actividad sospechosa en su red.

PRTG le permite aprovechar protocolos como SNMP, flow y otros para monitorear el uso del ancho de banda en tiempo real e identificar posibles ciberataques mientras se producen.

La protección contra la violación de datos es tan buena como las herramientas de ciberseguridad que la proporcionan. Por lo tanto, si sus cortafuegos, software antivirus u otros puntos finales de seguridad no funcionan, su red está expuesta.

Con PRTG, puede monitorear constantemente sus medidas de seguridad y recibir alertas instantáneas si no están funcionando como deberían.

Incluso con las mejores soluciones y herramientas de seguridad de red, siempre existe la posibilidad de que los hackers encuentren la forma de entrar. Si es víctima de un ataque y desea investigar los daños, los datos de monitoreo históricos son clave.

PRTG almacena datos de monitoreo a lo largo del tiempo y le da la posibilidad de rastrear eventos y actividades para mejorar su inteligencia de amenazas.

Diagnostique problemas de red mediante el seguimiento continuo de la salud y la seguridad de su red. Muestre el estado de su hardware y software de seguridad y otras métricas clave en tiempo real. Visualice los datos de monitoreo en gráficos y paneles claros para identificar los problemas más fácilmente. Obtenga el resumen que necesita para solucionar posibles vulnerabilidades de la red.

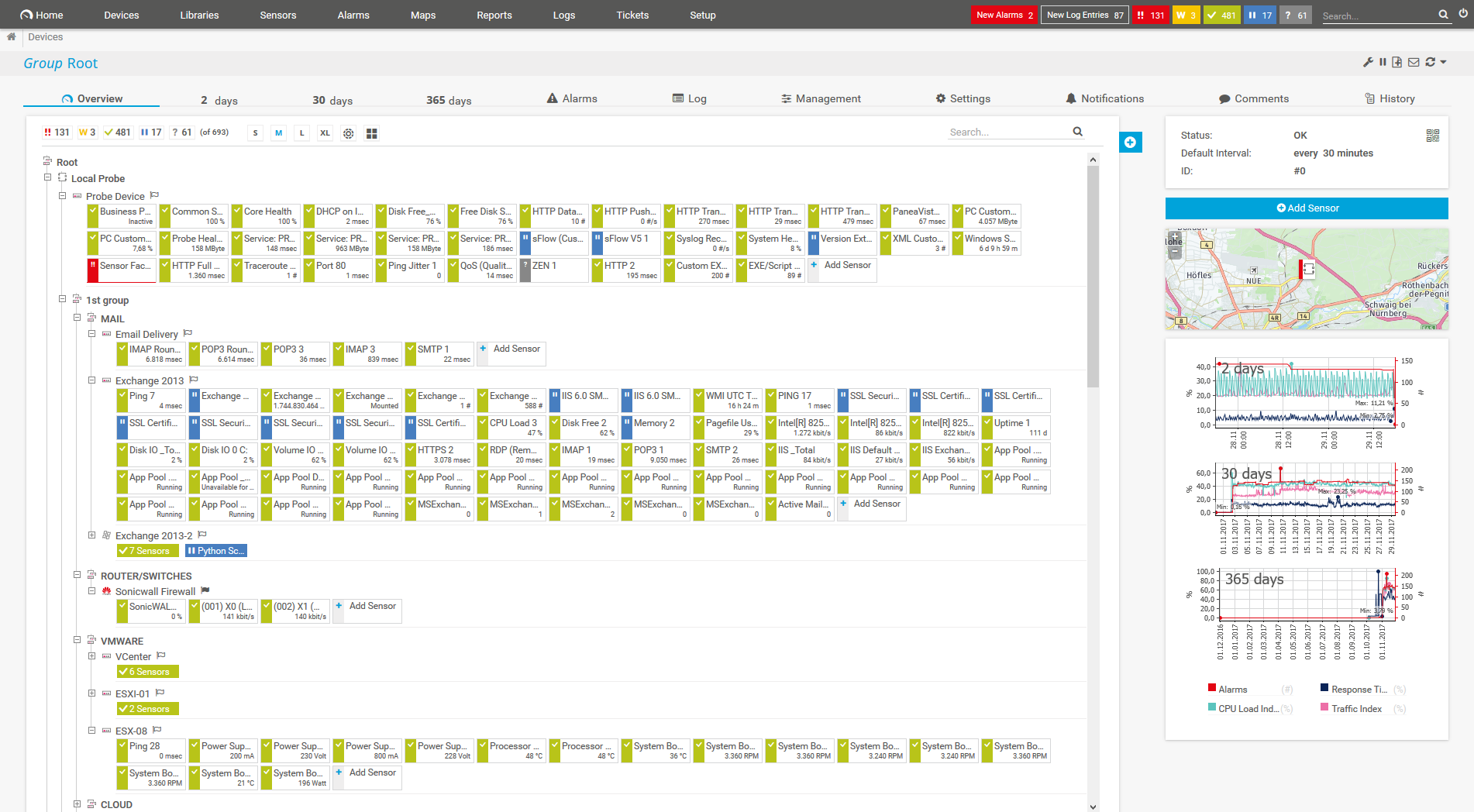

Vista en árbol de dispositivos de toda la configuración del monitoreo

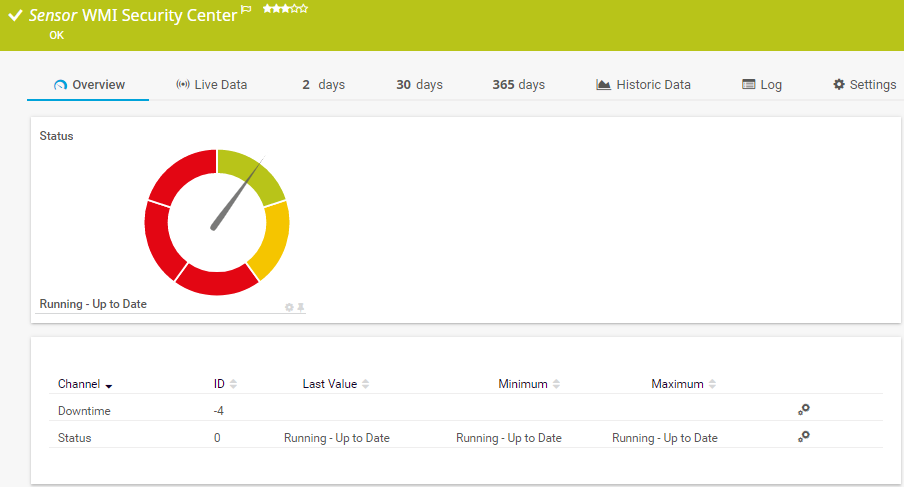

Resumen de sensores del Centro de Seguridad WMI

Gráfico de datos de tráfico en tiempo real en PRTG

Configure PRTG para que desencadene alertas inmediatamente en función de umbrales definidos individualmente cuando detecte anomalías que puedan indicar una amenaza cibernética. Las notificaciones personalizables le permiten recibir avisos mediante notificaciones push, correo electrónico, SMS y muchas otras formas.

Los paneles interactivos y los mapas de red de PRTG le permiten mostrar la información de ciberseguridad de diferentes maneras, para que sus Teams puedan ver los datos que necesitan de forma rápida y sencilla. Vea el panorama general o profundice en dispositivos o sistemas individuales: usted decide.

Prevenir las filtraciones de datos es algo más que detectar actividades sospechosas. Significa comprender realmente su red y todo lo que hay en ella. Sólo así podrá saber dónde se encuentran las posibles vulnerabilidades. PRTG le ofrece una visión general de todo con un monitoreo completo de la red.

PRTG viene con más de 250 tipos de sensores nativos para monitorear todo su entorno en las instalaciones, en la nube y en la nube híbrida desde el primer momento. Eche un vistazo a algunos ejemplos a continuación.

Consulte el manual de PRTG para obtener una lista de todos los tipos de sensores disponibles.

Las alertas personalizadas y la visualización de datos le permiten identificar y prevenir rápidamente las amenazas a la seguridad, como las fugas de datos.

PRTG se configura en cuestión de minutos y puede utilizarse en una amplia variedad de dispositivos móviles.

Al asociarse con proveedores de TI innovadores, Paessler libera sinergias para crear beneficios nuevos y adicionales para los clientes unidos.

Axis ofrece una de las carteras de productos más completas y fiables, una red profesional ampliada y un completo soporte de integración para software de gestión de vídeo.

El experimentado equipo directivo de Osirium cuenta con una destacada trayectoria en ciberseguridad y automatización, y ha establecido su sede cerca de Reading (Reino Unido).

Rhebo y PRTG ofrecen una solución de monitoreo integral para entornos de TI y OT: desde el monitoreo de condiciones hasta la detección de anomalías y amenazas.

Las notificaciones en tiempo real significan una solución de problemas más rápida para que pueda actuar antes de que se produzcan problemas más graves.

Software de monitoreo de red – Versión 25.3.110.1313 (August 27, 2025)

Descarga para Windows y la versión basada en la nube PRTG Hosted Monitor disponible

Inglés, alemán, español, francés, portugués, holandés, ruso, japonés y chino simplificado

Dispositivos de red, ancho de banda, servidores, aplicaciones, entornos virtuales, sistemas remotos, IoT, etc.

Elija la suscripción a PRTG Network Monitor que más le convenga

Una violación de datos es un incidente de seguridad en el que ciberdelincuentes y piratas informáticos acceden a datos confidenciales o sensibles, como datos de tarjetas de crédito o de identidad personal, entre otros. Las violaciones de datos pueden estar causadas por ciberataques o malware, por ejemplo. Los datos comprometidos pueden utilizarse para actividades fraudulentas, robo de identidad o venderse en la web oscura, causando un daño potencial a individuos y organizaciones.

Las violaciones de datos pueden prevenirse aplicando una estrategia de ciberseguridad integral que incluya múltiples capas de protección. Esto incluye un cifrado fuerte de los datos sensibles, actualizaciones periódicas del software, gestión de parches, control estricto de la seguridad de los datos, formación de los empleados sobre buenas prácticas de ciberseguridad y auditorías periódicas de seguridad y pruebas de penetración.

Además, pueden implantarse soluciones informáticas como sistemas de detección de intrusos y soluciones de monitoreo de infraestructuras para detectar posibles signos de intrusión.

Aunque PRTG no puede utilizarse como sustituto de un sistema de detección de intrusiones, incluye muchas funciones que ayudan a protegerse contra los ciberataques:

Los “sensores” son los elementos básicos de monitoreo de PRTG. Un sensor, generalmente, monitora un valor medido dentro de su red; por ejemplo, el tráfwqeqgtqertico de un puerto del switch, la carga de la CPU de un servidor o el espacio libre de un disco duro. De media, se necesitan entre 5 y 10 sensores por dispositivo o un sensor por cada puerto del switch.

Paessler realizó pruebas en más de 600 departamentos de TI de todo el mundo para ajustar su software de monitoreo de redes a las necesidades de los administradores. Un resultado de la encuesta: más del 95% de los participantes recomendaría PRTG o ya lo han hecho.

Paessler PRTG se usa en empresas de todos los tipos y tamaños. A los administradores de sistemas les encanta PRTG por lo mucho que les facilita el trabajo.

Ancho de banda, servidores, entornos virtuales, sitios web, servicios de VoIP... PRTG vigila toda su red.

Todo el mundo tiene diferentes necesidades de monitoreo. Por eso se puede probar PRTG completamente gratis. Empiece ahora con su prueba.