Las alertas personalizadas y la visualización de datos le permiten identificar y prevenir rápidamente los problemas de seguridad de TO.

Ya no es recomendable aislar los entornos TO del mundo exterior como estrategia de seguridad. La convergencia TI/TO, la digitalización de las redes TO, la necesidad de dar acceso remoto a los proveedores de equipos y la necesidad de recopilar, analizar y almacenar datos de sensores de aplicaciones IIoT exigen que las redes industriales estén conectadas a sistemas o dispositivos externos.

Y eso significa que Son vulnerables a los ataques.

Es por eso que el monitoreo forma una parte crucial de cualquier estrategia de ciberseguridad de Tecnología de Operación (TO). El software de monitoreo PRTG de Paessler puede ayudar a que su infraestructura de TI industrial sea más segura.

Existen varias estrategias para mantener las redes TO seguras y protegidas, y PRTG puede desempeñar un papel importante en cada una de ellas.

Diagnostique problemas de red mediante el seguimiento continuo de sus redes de TI, TO e IIoT. riesgos de ciberseguridad como ataques de hackers, malware y ransomware en tiempo real. Visualice los datos de monitoreo en gráficos y paneles claros para identificar problemas más fácilmente. Obtenga la visión de conjunto que necesita para solucionar las interrupciones en los procesos de producción y empresariales, así como en las cadenas de suministro.

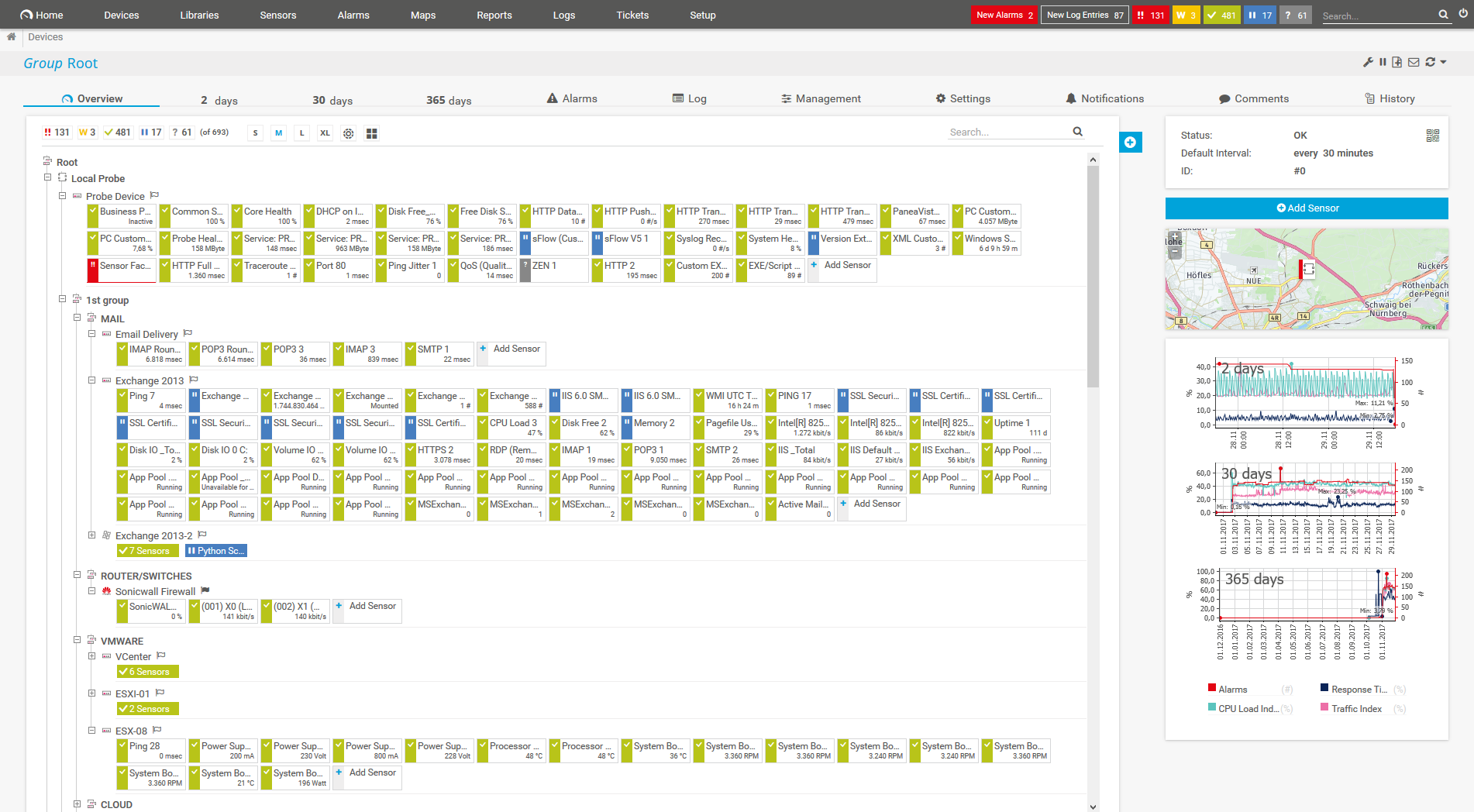

Vista en árbol de dispositivos de toda la configuración del monitoreo

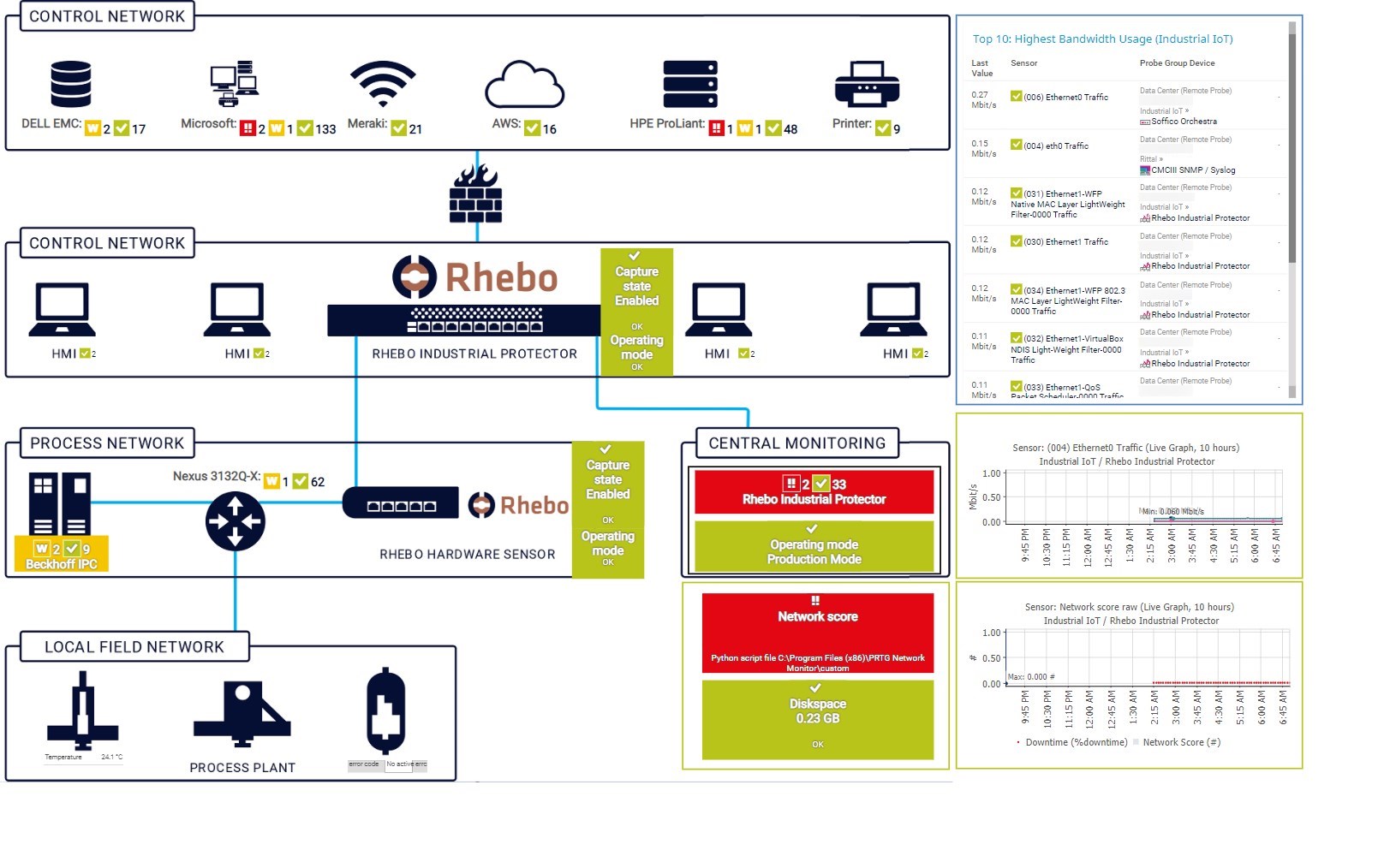

Panel de PRTG personalizado para la alianza de tiempo de actividad de Rhebo

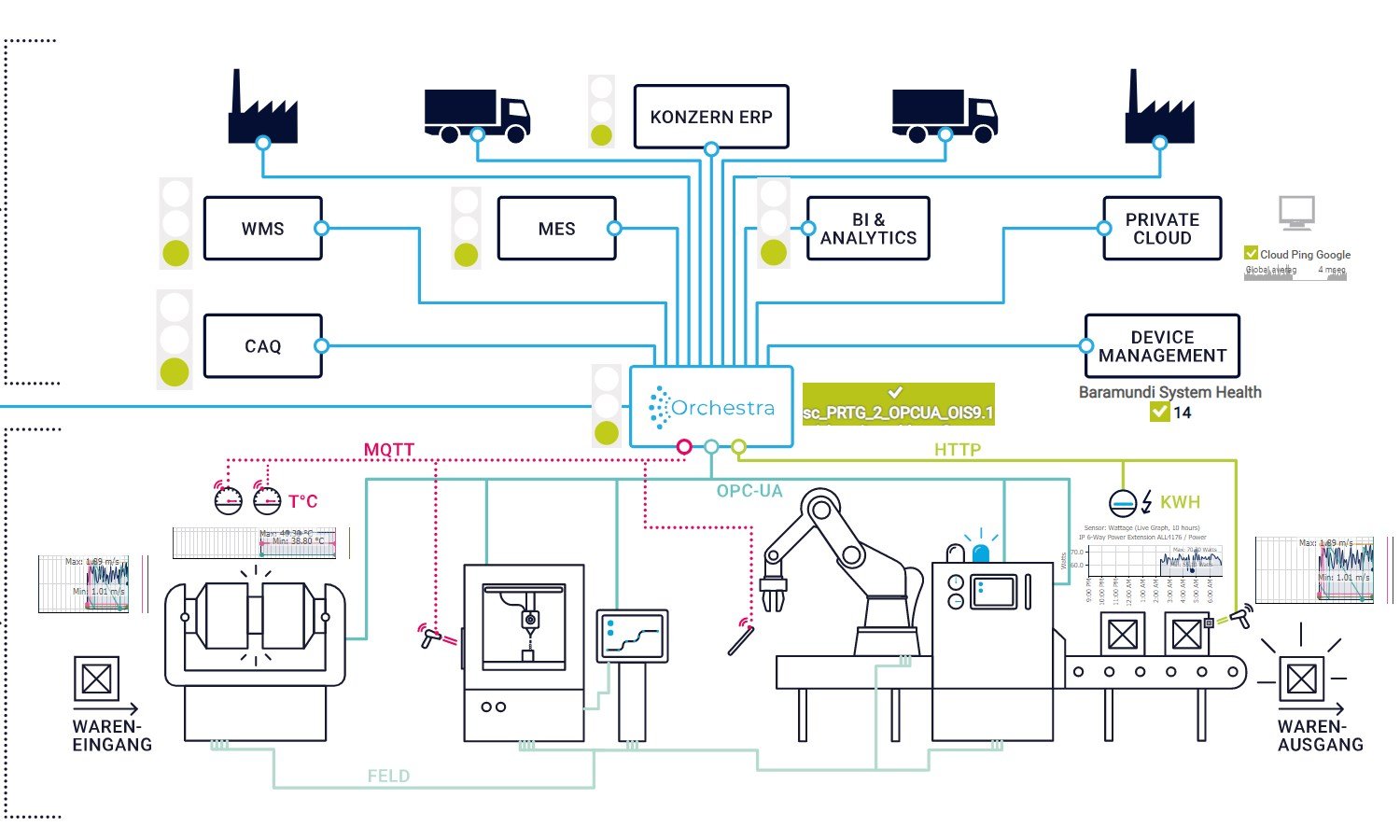

Mapa PRTG personalizado para Orchestra

Las prácticas de seguridad TO no sólo tienen que ver con la detección y mitigación de la ciberseguridad. También se trata de la seguridad física de sus edificios y líneas de producción. PRTG le ayuda de varias maneras a evitar el acceso no autorizado y peligros como incendios y daños por agua.

Los sistemas de cámaras IP constan de múltiples componentes: cámaras de vigilancia, grabadoras de vídeo, fuentes de alimentación y sistemas de red y transmisión de datos.

PRTG le ayuda a vigilar a los vigilantes monitoreando continuamente la disponibilidad, la salud y el rendimiento de todo su sistema de CCTV.

Los sensores IoT se utilizan comúnmente para monitorear las condiciones ambientales en la planta de la fábrica, como la temperatura, la humedad, los niveles de vibración, el voltaje y más, así como el acceso a puertas o ventanas.

Mediante SNMP, MQTT y otras tecnologías, PRTG recupera los datos de los dispositivos IoT y le alerta en cuanto se produce un problema.

Las notificaciones en tiempo real significan una solución de problemas más rápida para que pueda actuar antes de que se produzcan problemas más graves.

PRTG es un software de monitoreo que puede vigilar la salud, el estado y la condición de todo tipo de componentes a través de TI, TO y IIoT:

Las alertas personalizadas y la visualización de datos le permiten identificar y prevenir rápidamente los problemas de seguridad de TO.

PRTG se configura en cuestión de minutos y se puede utilizar en una amplia variedad de dispositivos móviles.

“Una excelente herramienta para conseguir una supervisión detallada. Las alarmas y notificaciones funcionan de forma fantástica. Añadir equipos es sencillo y la configuración inicial del servidor es un proceso casi trivial. No dude en comprarlo si tiene la intención de supervisar un entorno de red de gran tamaño.”

Al asociarse con proveedores de TI innovadores, Paessler libera sinergias para crear beneficios nuevos y adicionales para los clientes unidos.

Mediante la integración de PRTG con Martello iQ, puede añadir una capa de análisis rápido para mejorar el tiempo de actividad, visualizar su entorno de TI e integrar todos sus sistemas de TI en un único panel de vidrio.

Con la combinación de PRTG e Insys, el especialista en monitoreo Paessler y el fabricante de gateways industriales INSYS icom ofrecen una posibilidad práctica de fusionar TI y OT.

Con el monitoreo de condiciones y el retrofitting, PRTG y Schildknecht DATAEAGLE hacen competitivas incluso las plantas de producción más antiguas.

Las notificaciones en tiempo real significan una solución de problemas más rápida para que pueda actuar antes de que se produzcan problemas más graves.

Software de monitoreo de red – Versión 25.3.110.1313 (August 27, 2025)

Descarga para Windows y la versión basada en la nube PRTG Hosted Monitor disponible

Inglés, alemán, español, francés, portugués, holandés, ruso, japonés y chino simplificado

Dispositivos de red, ancho de banda, servidores, aplicaciones, entornos virtuales, sistemas remotos, IoT, etc.

Elija la suscripción a PRTG Network Monitor que más le convenga

La ciberseguridad de la tecnología operativa (TO) se refiere a la protección de los sistemas y redes que controlan y monitorean los procesos físicos en industrias como la manufactura, la energía, el transporte y los servicios públicos. Estos sistemas incluyen sistemas de control industrial (ICS), sistemas de control de supervisión y adquisición de datos (SCADA), sistemas de control distribuido (DCS) y otros equipos y programas especializados que se utilizan para operar procesos industriales.

Una sólida estrategia de ciberseguridad TO es esencial por varias razones, todas las cuales contribuyen a la seguridad, fiabilidad y eficiencia generales de las infraestructuras críticas y las operaciones industriales. He aquí las principales razones por las que es una buena idea contar con una sólida estrategia de ciberseguridad TO:

El desarrollo de una estrategia de ciberseguridad eficaz para entornos TO requiere un enfoque integral que aborde los retos y requisitos únicos de los dispositivos y sistemas TO.

He aquí algunos aspectos que deben tenerse en cuenta:

Los “sensores” son los elementos básicos de monitoreo de PRTG. Un sensor, generalmente, monitora un valor medido dentro de su red; por ejemplo, el tráfwqeqgtqertico de un puerto del switch, la carga de la CPU de un servidor o el espacio libre de un disco duro. De media, se necesitan entre 5 y 10 sensores por dispositivo o un sensor por cada puerto del switch.

Paessler realizó pruebas en más de 600 departamentos de TI de todo el mundo para ajustar su software de monitoreo de redes a las necesidades de los administradores. Un resultado de la encuesta: más del 95% de los participantes recomendaría PRTG o ya lo han hecho.

Paessler PRTG se usa en empresas de todos los tipos y tamaños. A los administradores de sistemas les encanta PRTG por lo mucho que les facilita el trabajo.

Ancho de banda, servidores, entornos virtuales, sitios web, servicios de VoIP... PRTG vigila toda su red.

Todo el mundo tiene diferentes necesidades de monitoreo. Por eso se puede probar PRTG completamente gratis. Empiece ahora con su prueba.