Gli avvisi personalizzati e la visualizzazione dei dati consentono di identificare e prevenire rapidamente modifiche non autorizzate ai file, attività sospette e altre potenziali minacce alla sicurezza.

Firewall, VPN, anti-malware e altri controlli di sicurezza delle reti aziendali non sono infallibili.

Questa è la cattiva notizia.

La buona notizia è che, nel caso in cui i malintenzionati riescano ad aggirarli e a ottenere un accesso non autorizzato alla rete, è possibile fermarli sul nascere.

È qui che entra in gioco la soluzione di monitoraggio dell'integrità dei file di PRTG.

Come un potente sistema di CCTV, PRTG è in grado di monitorare i vostri file, monitorando continuamente chi vi accede e assicurando che nessuna modifica inaspettata dei file passi inosservata. Quanto più rapidamente si è in grado di individuare le potenziali minacce informatiche, tanto più facile sarà neutralizzarle prima che causino danni duraturi all'organizzazione.

File di registro di Windows. File di Active Directory. Database. File del sistema operativo. File di logs. File di avvio. PRTG è in grado di monitorare ogni singolo file della rete, sia esso archiviato localmente, nel cloud o in ambienti virtualizzati, in modo da sapere sempre chi vi accede e quali modifiche ha apportato.

I malintenzionati possono aggirare i firewall e altre misure di sicurezza informatica, ma i file system non mentono. PRTG segnala subito gli accessi non autorizzati e le modifiche inaspettate ai file. Inoltre, grazie al framework di change intelligence buildato da IT, non sarete sommersi da falsi positivi.

Proteggete i vostri file dalle manomissioni e migliorate la vostra posizione di sicurezza senza appesantire l'elenco delle cose da fare. Progettate una politica su misura per il monitoraggio chirurgico dell'integrità dei file in tutta la rete e riunite tutti i vostri dati critici in un unico luogo per semplificare il rilevamento delle minacce, la bonifica e la conformità alle normative.

Siete soggetti a GDPR, HIPAA o ad altre normative, o dovete seguire standard come PCI DSS o i benchmark di sicurezza CIS? Con il software di monitoraggio dell'integrità dei file di PRTG che tiene d'occhio le modifiche non autorizzate, potete dimostrare agli enti regolatori e agli organismi di settore che siete seriamente intenzionati a seguire le best practice.

Diagnostica i problemi di rete monitorando continuamente i file delle applicazioni, i file di configurazione, i file system, i registri eventi, le autorizzazioni degli utenti, le chiavi di registro e altri dati critici del sistema. Mostra le modifiche ai file, la loro frequenza, il volume e altre metriche chiave in tempo reale. Visualizzate i dati di monitoraggio in grafici e dashboard chiari per identificare più facilmente i problemi. Ottenete la Panoramica necessaria per rilevare e prevenire modifiche non autorizzate ai file, attività sospette e altre potenziali minacce alla sicurezza dell'infrastruttura IT.

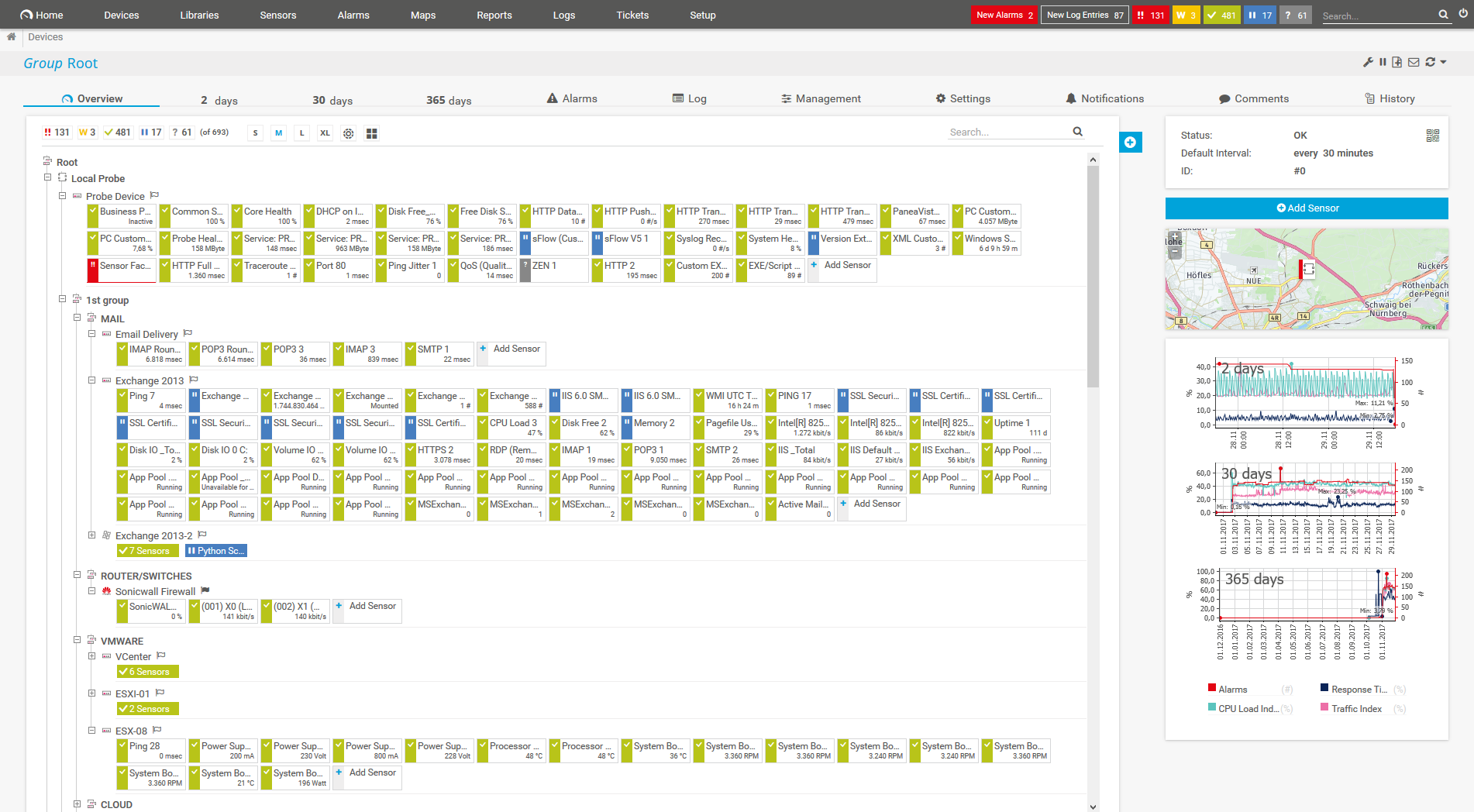

Albero dei dispositivi dell'intera configurazione di monitoraggio

Dashboard PRTG personalizzato per tenere sotto controllo l'intera infrastruttura IT

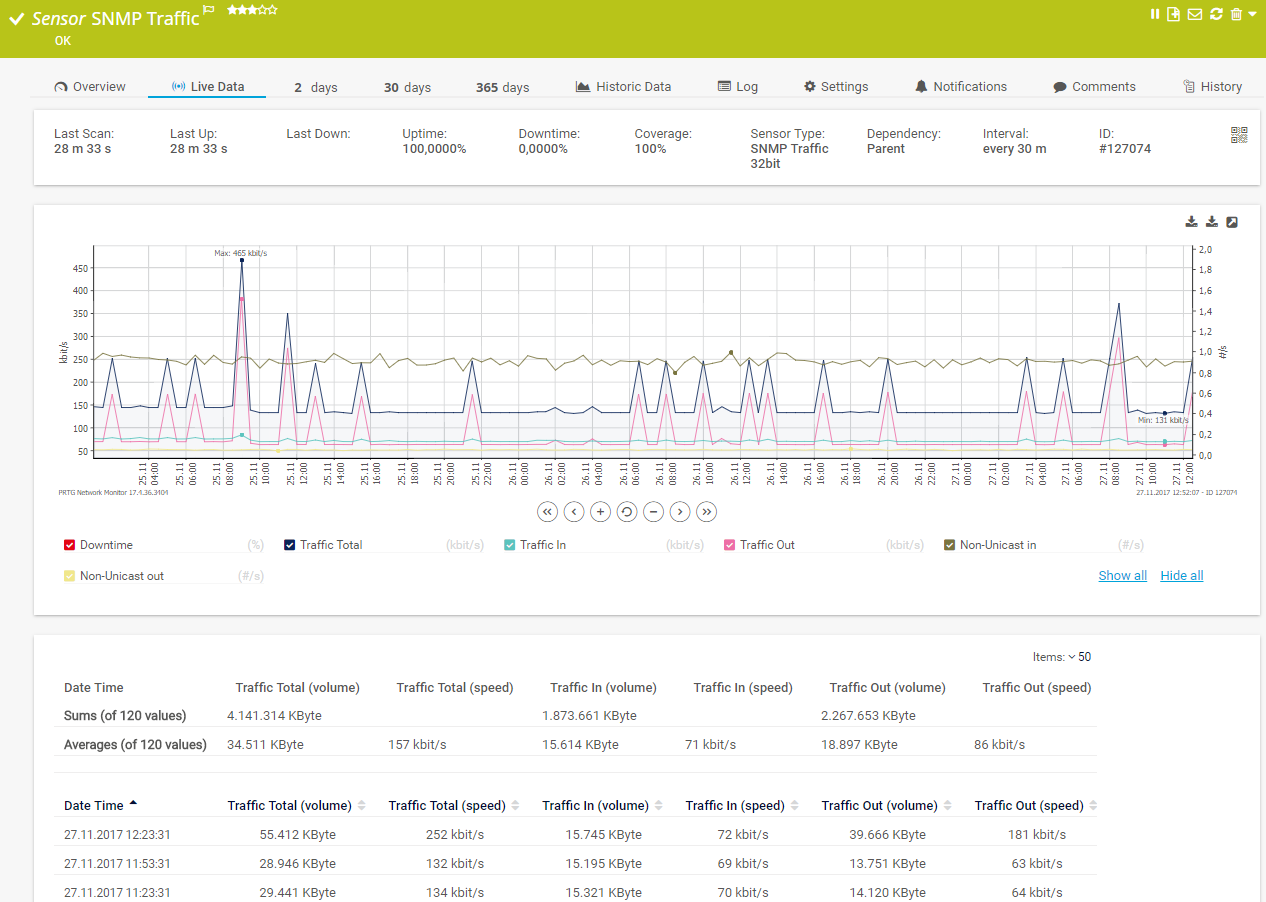

Grafico dei dati di traffico in tempo reale in PRTG

PRTG salvaguarda l'integrità di ogni file mission-critical sulla rete utilizzando sensori sofisticati:

PRTG è inoltre dotato di una solida funzionalità di monitoraggio dei diritti di gestione degli accessi, che consente di controllare completamente chi può accedere e modificare i file system, nonché di monitorare i backup, in modo da poter annullare modifiche accidentali o non autorizzate ai file in pochi clic.

PRTG è dotato di oltre 250 tipi di sensori nativi per il monitoraggio dell'intero ambiente on-premises, cloud e cloud ibrido. Dai un'occhiata ad alcuni esempi qui sotto!

Consulta il manuale di PRTG per un elenco di tutti i tipi di sensore disponibili.

Gli avvisi personalizzati e la visualizzazione dei dati consentono di identificare e prevenire rapidamente modifiche non autorizzate ai file, attività sospette e altre potenziali minacce alla sicurezza.

PRTG si configura in pochi minuti e può essere utilizzato su un'ampia gamma di dispositivi mobili.

“Eccellente strumento per un monitoraggio dettagliato. Gli avvisi e le notifiche funzionano perfettamente. L'aggiunta dei dispositivi è intuitiva e la configurazione iniziale del server è molto semplice. ...acquistatelo tranquillamente se desiderate monitorare un vasto panorama di rete.”

Grazie alla collaborazione con fornitori IT innovativi, Paessler libera sinergie per creare nuovi e ulteriori vantaggi per i suoi clienti.

La combinazione dell'ampio set di funzioni di monitoraggio di PRTG con la garanzia di rete automatizzata di IP Fabric crea un nuovo livello di visibilità e affidabilità della rete.

Paessler e Plixer forniscono una soluzione completa che aggiunge l'analisi dei flussi e dei metadati a un potente strumento di monitoraggio della rete.

Con ScriptRunner Paessler integra una potente piattaforma di automazione degli eventi in PRTG Network Monitor.

Notifiche in tempo reale significano una risoluzione più rapida dei problemi, in modo da poter agire prima che si verifichino problemi più gravi.

Software di monitoraggio della rete – Versione 25.3.110.1313 (August 27, 2025)

Disponibile il download della versione per Windows e della versione cloud-based PRTG Hosted Monitor

Inglese, tedesco, spagnolo, francese, portoghese, olandese, russo, giapponese e cinese semplificato

Dispositivi di rete, larghezza di banda, server, applicazioni, ambienti virtuali, sistemi remoti, IoT e molto altro

Scegli l'abbonamento a PRTG Network Monitor più adatto a te

Il monitoraggio dell'integrità dei file (FIM) identifica automaticamente le modifiche anomale nei file. IT informa l'utente in caso di attività sospette relative ai file più critici. È possibile intraprendere le azioni appropriate non appena si riceve la notifica, in modo da mantenere la conformità.

Il software FIM funziona come strumento di supporto in un'infrastruttura di risposta e prevenzione degli incidenti e può aiutare a salvaguardare il sistema da minacce indesiderate, violazioni e modifiche dei dati.

Anche numerosi standard di conformità del settore riconoscono l'importanza della sicurezza del FIM. Molte organizzazioni di conformità richiedono un meccanismo completo per proteggere i dati sensibili e dimostrare come sia possibile mantenere un ambiente sicuro.

Se la vostra organizzazione opera in un settore regolamentato come quello dei servizi finanziari o sanitari, o fornisce servizi a persone nell'UE ed è quindi soggetta al GDPR, una soluzione di monitoraggio dell'integrità dei file rende più facile dimostrare alle autorità di regolamentazione che state rispettando le norme applicabili, perché è la prova tangibile che state monitorando i file system e tenendo sotto controllo chi può accedervi e qualsiasi modifica. Con PRTG è anche possibile creare rapporti personalizzati (sia per le autorità di regolamentazione che per i revisori) con pochi clic.

Ma vale la pena di utilizzare uno strumento di monitoraggio dell'integrità dei file anche se non siete nessuno di questi. I malintenzionati si adattano continuamente e utilizzano tecniche sempre più sofisticate per accedere alle reti delle organizzazioni e ai dati sensibili in esse contenuti.

Uno strumento FIM come PRTG vi avvisa non appena si verifica un'attività che potrebbe essere un attacco informatico. Inoltre, avere accesso a solide informazioni sulle minacce significa avere una rete più sicura e dati dei clienti più sicuri (e un minor rischio di disastri di pubbliche relazioni).

PRTG è una soluzione di monitoraggio dell'integrità dei file che monitora, valuta e riporta ogni modifica ai file memorizzati sul vostro sistema. È come una CCTV per i file critici che fanno funzionare la rete e l'organizzazione senza intoppi. Disponibile per server on-premise basati su Windows o come soluzione ospitata su cloud, è in grado di monitorare un numero illimitato di dispositivi locali, remoti e virtuali 24 ore su 24, in modo da poter identificare modifiche non intenzionali o sospette e individuare e neutralizzare più rapidamente potenziali violazioni dei dati e altre minacce alla sicurezza informatica come il malware.

Per prima cosa, definire una politica. Quali file del vostro sistema volete monitorare e dove sono memorizzati?

In secondo luogo, stabilire una linea di base. Cioè una versione definitiva di ogni file che il file system di monitoraggio dell'integrità utilizzerà per rilevare le modifiche.

Terzo, monitorare i file. Con PRTG, è semplice assegnare i sensori agli endpoint e lasciare che facciano il lavoro. È possibile impostare il sistema in modo che calcoli una somma di controllo sulle proprietà dei file o che confronti il file attivo con un backup. Per ridurre al minimo il rischio di falsi positivi, è possibile promuovere in anticipo le modifiche previste. PRTG invia anche notifiche automatiche in-app, via testo o via e-mail in caso di modifiche non autorizzate o inaspettate.

Avete bisogno di dimostrare che state rispettando i requisiti di conformità di PCI DSS, HIPAA, GDPR o altre normative o standard di settore? Il passo finale è la generazione di rapporti sull'attività di monitoraggio.

Sì, è possibile. Impostate sonde remote vicino agli endpoint delle cartelle, dei database o di altri file system che volete monitorare. PRTG raccoglierà i dati e li invierà al server centrale PRTG, in modo da poter vedere tutto a colpo d'occhio.

Sì. PRTG può tenere d'occhio host, bootloader, profili, cron job, commenti di esecuzione, parametri del kernel, servizi e demoni in Linux e altri sistemi operativi basati su Unix. È possibile farlo tramite SMB o SSH secure shell.

In PRTG, i “sensori” sono gli elementi base del monitoraggio. Un sensore monitora solitamente un valore misurato nella tua rete (ad esempio, il traffico di una porta switch, il carico della CPU di un server o lo spazio libero di un’unità disco). In media, occorrono circa 5-10 sensori per ogni dispositivo o un sensore per ogni porta switch.

Paessler ha condotto prove in oltre 600 dipartimenti IT in tutto il mondo per mettere a punto il suo software di monitoraggio di rete più vicino alle esigenze dei sysadmin. Il risultato è che più del 95% degli intervistati consiglierebbe PRTG – o lo ha già fatto.

Paessler PRTG è utilizzato da aziende di tutte le dimensioni. Gli amministratori di sistema adorano PRTG perché rende il loro lavoro molto più semplice.

Ampiezza di banda, server, ambienti virtuali, siti Web, servizi VoIP - PRTG tiene d'occhio la tua intera rete.

Tutti hanno esigenze di monitoraggio diverse. Ecco perché ti lasciamo provare PRTG gratuitamente. Inizia oggi stesso la tua prova.